Осенью 2007 года на просторах рунета появился новый вид вредоносного ПО – программы-вымогатели. Данный вид мошенничества ходил в сети и раньше, но только в России он получил огромную популярность…

Плодотворной почвой стала простота получения денег от своих жертв. Если вначале использовались довольно экзотические формы оплаты (например, ВКонакте, Яндекс Деньги и т.п.), с которыми обычные пользователи были знакомы слабо, то впоследствии мошенники перешли на более простые и понятные способы: отправка SMS-ок на короткие номера и перевод денег на телефонные номера.

Две самые популярные формы оплаты хорошо знакомы даже людям, редко имеющим дело с компьютером. Именно этот факт, а также простота и анонимность при регистрации коротких номеров сыграли определяющую роль в той массовости, которую приобрели программы-вымогатели.

Техническая сторона вымогателей также не стояла на месте. Если изначально это были очень простые программы, написанные «на коленке», то через несколько лет блокеры представляли очень сложные технологически изделия, в которых присутствовали защита от анализа, защита от детектирования, технологии сетевых червей, шифрование и т.д. и т.п.

Развитию подверглись и технологии, с помощью которых мошенники собирались требовать деньги от пользователей. Если изначально система блокировалась целиком, а пользователь получал информацию о техническом сбое, то впоследствии стали использоваться более продвинутые технологии социальной инженерии.

Вот лишь некоторые из них:

1) Частичная блокировка системы (например, окно, которое располагаются поверх других, в треть экрана) – работать за таким компьютером можно, но очень некомфортно;

2) Демонстрация взрослого контента – рассчитано на детей за папиными компьютерами;

3) Демонстрация контента, содержащего элементы перверсии – рассчитано на взрослых;

и т.д.

Платить мошенникам абсолютно бесполезно: отправка дорогостоящей SMS-ки (или даже нескольких) совершенно не гарантирует, что потерпевший получит обещанный код разблокировки.

С пополнением счета через терминал оплаты ситуация не лучше – на чеке просто нет идентификационного номера, на который ссылаются вымогатели. Отправкой денег пользователь спонсирует новые разработки, от которых сам же страдает впоследствии (по нашим данным, в среднем пользователи заражаются больше 1 раза).

В своей работе мы постоянно сталкиваемся с программами-вымогателями и решили составить собственный хит-парад, выделив, на нашему мнению, наиболее интересные из них по следующим номинациям:

Самый труднодоступный

Данный блокер уникален тем, что заражал MBR. Большую популярность он не приобрел. Можно сказать, что он был скорее концептом.

В мае 2011 года появился второй MBR-блокер, приобретающий все большую и большую популярность.

Вердикт: Trojan-Ransom.Boot.Seftad

Дата появления: ноябрь 2010

Дата затухания эпидемии: эпидемии не вызвал

Самый популярный

САМЫЙ МАССОВЫЙ, САМЫЙ ПРИБЫЛЬНЫЙ блокер всех времен и народов.

В июне 2010 года новые блокеры данного семейства выходили буквально раз в час. Эпидемия прекратилась лишь после того, как правоохранительными органами были задержаны члены данной преступной группировки.

Вердикт: Trojan-Ransom.Win32.PinkBlocker

Дата появления: ноябрь 2009

Дата затухания эпидемии: август 2010

Самый первый

Первые блокеры на просторах рунета использовали экзотические формы оплаты, мало знакомые домохозяйкам и непритязательный дизайн (никакого обнаженного женского и мужского тела). Но именно с них все начиналось.

Вердикт: Trojan-Ransom.Win32.BlueScreen

Дата появления: осень 2007

Дата затухания эпидемии: осень 2008

Самый красивый

Вердикт: Trojan-Ransom.Win32.Gimemo

Дата появления: март 2011

Дата затухания эпидемии: эпидемии не вызвал

Анимационный

Блокер, использующий в качестве картинки анимированный gif c mamma (лат.), совершающей колебательные движения. В качестве оплаты блокер просил отправить SMS на один из коротких номеров, среди которых присутствовали как российские, так и украинские, казахстанские, литовские и германские.

Вердикт: Trojan-Ransom.Win32.XBlocker

Дата появления: декабрь 2009

Дата затухания эпидемии: февраль 2010

Первый нероссийский

Данный блокер, вызвавший первую крупную эпидемию блокеров в рунете, пришел с Украины. Изначально в качестве оплаты принимались SMS-ки на украинский номер.

Характерной особенностью блокеров из данного семейства была демонстрация лицензионного соглашения (!!!) при первом запуске блокера, в котором сообщалось о том, что компьютер пользователя будет заблокирован. Но кто читает эти соглашения?

В последующих версиях блокера лицензионное соглашение хотя и демонстрировалось, но довольно быстро закрывалось, и блокер начинал установку вне зависимости от действий пользователя, соглашался он с условиями или нет.

Вердикт: Trojan-Ransom.Win32.Digitala

Дата появления: октябрь 2009

Дата затухания эпидемии: декабрь 2010

Самый безобидный

Данный «блокер» блокером как таковым не является. Мошенники специально создают сайты, выдающие себя за сайты для взрослых, и размещают в них javascript код, выводящий в браузере приведенную ниже картинку.

После того как сайт создан, он распространяется через банерную систему. Для борьбы с данным видом мошенничества достаточно просто закрыть браузер и не заходить в будущем на данный сайт, но многие пользователи пугаются, считают, что произошло заражение их машины, и спешат заплатить деньги вымогателям.

Вердикт: Trojan-Ransom.JS.Smser

Дата появления: лето 2010

Дата затухания эпидемии: по текущее время

Самый креативный

Первые годы развития блокеров авторы подходили к их созданию с душой. Попадались очень веселые, забавные и трогательные блокеры. И лишь спустя несколько лет блокеры стали клепать как пирожки – побыстрее и побыстрее, чтобы успевать сбивать детекты антивирусных продуктов.

Вердикт: Trojan-Ransom.Win32.ImBlocker

Дата появления: лето 2008

Дата затухания эпидемии: эпидемии не вызвал

Самый жадный

Поскольку на стоимость SMS существовало верхнее ограничение по цене (500-600р.), некоторые блокеры стали просить отправить по 2, а очень жадные – по 3 SMS-ки.

Вердикт: Trojan-Ransom.Win32.PinkBlocker

Дата появления: весна 2010

Дата затухания эпидемии: август 2010

Самый наглый

Особенность данного блокера в громких именах, которыми он прикрывается.

Вердикт: Trojan-Ransom.Win32.ZoBlocker

Дата появления: N/A

Дата затухания эпидемии:N/A

Самый честный

Данный блокер интересен тем, что в отличие от своих коллег честно заявляет, что он блокер.

Вердикт:Trojan-Ransom.Win32.Honest

Дата появления: N/A

Дата затухания эпидемии: эпидемии не вызвал

Самый долгоиграющий

Данный блокер уникален тем, что использует систему подписок для обогащения своих авторов. Вместо того чтобы требовать отправки SMS или перевода денег на счет, данный блокер требует отправить свой номер телефона. На телефон приходит SMS-ка с кодом деактивации.

Все эти безобидные действия преследуют одну цель – зарегистрировать пользователя на так называемой подписке. Вводя в блокер код деактивации, пользователь тем самым соглашается с условиями подписки (которые ему, естественно, никто не показывал). После подписки с телефона пользователя начинают регулярно снимать деньги (например, каждые 3 дня по 150р.).

Данный способ работает до тех пор, пока пользователь не откажется от подписки или в течение определенного времени (например, недели) на телефоне не будет средств.

Вердикт: Trojan-Ransom.Win32.Holotron

Дата появления: февраль 2011.

Дата затухания эпидемии: эпидемии не вызвал

Самый брутальный

Данный блокер характеризуется отображением гомосексуалистов.

Второй его «замечательной» особенностью являются коды деактивации – это не бессмысленный набор символов, а коды из игры (например, IDDQD), персонажи игр (KERRIGAN IS SO SEXY), авторы любимых произведений (FRANK HERBERT) и т.п.

Вердикт: Trojan-Ransom.Win32.HmBlocker

Дата появления: ноябрь 2010

Дата затухания эпидемии: март 2011

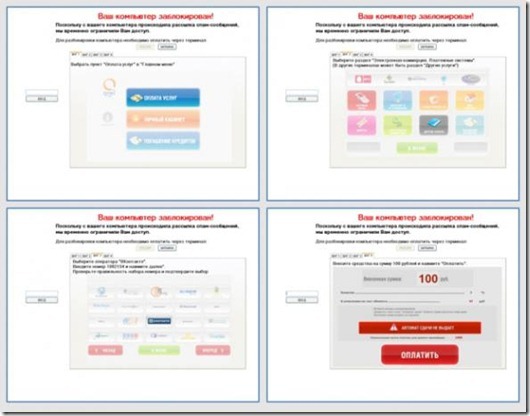

Самый подробный («блондиночный»)

Данный блокер можно назвать самым подробным в области инструкции по своей деактивации. Поскольку данная программа в качестве формы оплаты использует не SMS, а более экзотическую схему «В контакте», с которой знакомо относительно малое количество пользователей, то она предоставила зараженным пользователям очень подробную пошаговую инструкцию как все-таки перевести деньги мошенникам.

Вердикт: Trojan-Ransom.Win32.GiviBlocker

Дата появления: ноябрь 2010

Дата затухания эпидемии:эпидемии не вызвал

Самый «касперский»

Данный блокер выдает себя за некий, реально не существующий продукт «Лаборатории Касперского», Kaspersky Lab Antivirus Online.

В свое время он был очень популярным и вызвал буквально шквал писем в компанию с текстом «Разве вы мало получаете денег, зачем же вам еще и эта программа».

В общем, данный блокер попортил много крови как сменным аналитикам так и PR-отделу.

Вердикт: Trojan-Ransom.Win32.Chameleon

Дата появления: N/A

Дата затухания эпидемии:N/A

Итого:

В тренде, как вы могли заметить, развитие приемов социальной инженерии, но и техническая мысль не стоит на месте. В любом случае, мы решили, что надежнее будет предотвращать блокирование, нежели лечить уже зараженный компьютер.

И если до настоящего момента мы могли предложить вам только бесплатную утилиту support.kaspersky.ru/viruses/deblocker, то сейчас завершаем работу над новым инструментом, который представим в одном из следующих постов.

Иван Татаринов, старший вирусный аналитик «Лаборатории Касперского»

Reviewed by Симонов И

on

23:55

Rating:

Reviewed by Симонов И

on

23:55

Rating:

Комментариев нет:

Дорогие читатели!

Мы уважаем ваше мнение, но оставляем за собой право на удаление комментариев в следующих случаях:

- комментарии, содержащие ненормативную лексику

- оскорбительные комментарии в адрес читателей

- ссылки на аналогичные проекту ресурсы или рекламу

- любые комментарии связанные с работой сайта